600’den Fazla Laravel Uygulaması Kritik Risk Altında: Sızdırılan Anahtarlar Felakete Yol Açıyor!

Siber güvenlik araştırmacıları, popüler PHP web uygulama çatısı Laravel ile geliştirilmiş yüzlerce uygulamayı etkileyen, son derece ciddi ve yaygın bir güvenlik sorununu ortaya çıkardı. Sorunun temelinde, uygulamaların en hassas verilerini şifrelemek için kullanılan APP_KEY adlı şifreleme anahtarlarının, geliştiriciler tarafından yanlışlıkla herkese açık GitHub depolarına yüklenmesi yatıyor. Güvenlik firması GitGuardian, bu sızdırılan anahtarların, saldırganlar tarafından kullanılarak hedef sunucularda uzaktan kod yürütülmesine (Remote Code Execution – RCE) olanak tanıdığını keşfetti.

Bu durum, etkilenen uygulamaların verilerini, altyapısını ve kullanıcılarını büyük bir risk altına sokuyor.

Sorunun Kaynağı: Sızdırılan APP_KEY ve “Deserialization” Zafiyeti

Bu saldırının nasıl gerçekleştiğini anlamak için iki temel kavramı bilmek gerekir:

- APP_KEY Nedir? Laravel kurulumu sırasında oluşturulan, 32 baytlık rastgele bir şifreleme anahtarıdır. Uygulamanın

.envdosyasında saklanır ve verileri şifreleme/deşifreleme, güvenli tokenlar oluşturma gibi kritik güvenlik işlemleri için kullanılır. Kısacası, bir uygulamanın güvenlik kasasının anahtarıdır. - Deserialization (Seri Durumdan Çıkarma) Zafiyeti: Bu, bir programın, yapılandırılmış verileri (bir nesne gibi) bellekte yeniden oluşturma sürecindeki bir hatadır. Saldırganlar, bu süreci manipüle ederek sisteme istedikleri komutları enjekte edebilirler.

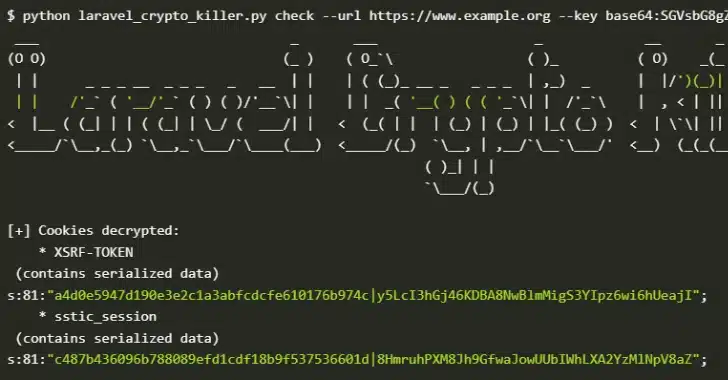

GitGuardian ve Synacktiv iş birliğiyle yapılan araştırmaya göre, Laravel’in decrypt() fonksiyonu, şifresi çözülen veriyi otomatik olarak seri durumdan çıkarıyor. Bu da şu anlama geliyor: Eğer bir saldırgan sızdırılmış bir APP_KEY‘i ele geçirir ve özel olarak hazırlanmış kötü amaçlı bir veri paketini uygulamaya gönderirse, bu “deserialization” zafiyetini tetikleyerek sunucu üzerinde tam kontrol sağlayabilir ve istediği kodu çalıştırabilir.

Tehdidin Boyutu: Yüz Binlerce Sızdırılmış Anahtar

Araştırmanın sonuçları, sorunun ne kadar yaygın olduğunu gözler önüne seriyor:

- 2018’den Mayıs 2025’e kadar, GitHub üzerinde 260.000’den fazla APP_KEY‘in sızdırıldığı tespit edildi.

- Bu anahtarlardan 10.000’den fazlası benzersizdi ve 400 tanesinin hala aktif ve çalışır durumda olduğu doğrulandı.

- Bu analizler sonucunda, saldırıya açık 600’den fazla Laravel uygulaması belirlendi.

Daha da endişe verici olanı, yaklaşık 28.000 APP_KEY ve APP_URL çiftinin aynı anda sızdırılmış olması. APP_URL, uygulamanın web adresini belirttiği için, bu ikilinin sızması, saldırganın doğrudan hedef uygulamaya gidip ele geçirdiği anahtarla oturum çerezlerini (session cookies) kırmaya çalışmasını inanılmaz derecede kolaylaştırıyor.

Geliştiriciler İçin Acil Durum Eylem Planı

GitGuardian, bu tür bir sızıntı durumunda sadece anahtarı depodan silmenin yeterli olmadığı konusunda uyarıyor. Çünkü bu anahtarlar çoktan kopyalanmış veya üçüncü parti araçlar tarafından önbelleğe alınmış olabilir. Yapılması gereken doğru adımlar şunlardır:

- Anahtarı Derhal Değiştirin (Rotate): Sızdırıldığı tespit edilen APP_KEY’i hemen geçersiz kılın ve tamamen yeni bir anahtar oluşturun.

- Tüm Sistemleri Güncelleyin: Yeni oluşturulan anahtarı, tüm üretim sistemlerinize ve uygulamalarınıza derhal dağıtın.

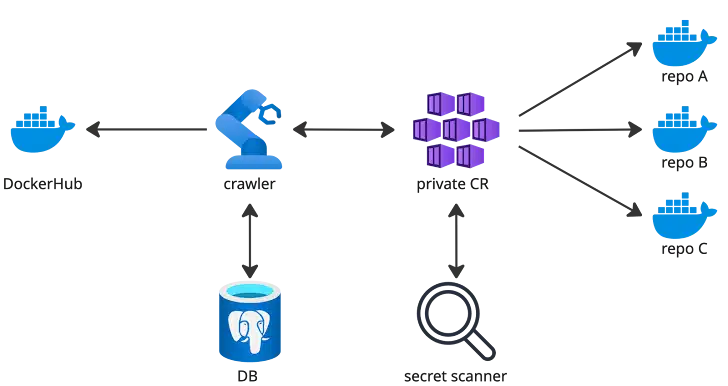

- Sürekli İzleme Uygulayın: Gelecekte benzer sızıntıları önlemek için, CI logları, imaj yapıları ve konteyner katmanları gibi alanlarda hassas verileri tarayan sürekli bir güvenlik izleme sistemi kurun.

Sadece Laravel Değil, Daha Geniş Bir Sorun

Bu sorun sadece Laravel’e özgü değil. Aynı araştırma, herkese açık DockerHub deposundaki Docker imajlarında 100.000’den fazla geçerli sır (secret) keşfettiğini de ortaya koydu. Bunlar arasında AWS, Google Cloud ve GitHub için erişim tokenları gibi son derece kritik bilgiler bulunuyor. Bu durum, geliştiricilerin “sır yönetimi” (secret management) konusundaki farkındalığının ve en iyi pratikleri uygulamasının ne kadar hayati olduğunu gösteriyor.

Geliştiricilerin yanlışlıkla GitHub gibi herkese açık platformlara yüklediği şifreleme anahtarları ve diğer “sırlar”, siber güvenlik zincirindeki en büyük ve en tehlikeli deliklerden birini oluşturuyor. Bu olay, güvenli kodlama ve sır yönetimi pratiklerinin önemini bir kez daha acı bir şekilde hatırlatıyor.

Sizce geliştiricilerin bu tür hataları yapmasını önlemek için ne gibi önlemler alınmalı? Şirketlerin açık kaynak platformlarındaki güvenlik sorumluluğu nedir? Düşüncelerinizi yorumlarda bizimle paylaşın!

En son siber güvenlik açıkları ve geliştiricilere yönelik güvenlik rehberleri için techneiro.com‘u takip etmeye devam edin!